ارزیابی عملکرد پروتکل های مسیریاب ادهاک برای ارتباطات نظامی Performance evaluation of ad hoc routing protocols for military communications

Abstract

Mobile ad hoc networks (MANETs) are of much interest to both the research community and the military because of the potential to establish a communication network in any situation that involves emergencies. Examples are search-and-rescue operations, military deployment in hostile environments, and several types of police operations. One critical open issue is how to route messages considering the characteristics of these networks. The nodes act as routers in an environment without a fixed infrastructure, the nodes are mobile, the wireless medium has its own limitations compared to wired networks, and existing routing protocols cannot be employed, at least without modifications. Over the last few years, a number of routing protocols have been proposed and enhanced to address the issue of routing in MANETs. It is not clear how those different protocols perform under different environments. One protocol may be the best in one network configuration but the worst in another. This article provides an analysis and performance evaluation of those protocols that may be suitable for military communications. The evaluation is conducted in two phases. In the first phase, we compare the protocols based on qualitative metrics to locate those that may fit our evaluation criteria. In the second phase, we evaluate the selected protocols from the first phase based on quantitative metrics in a mobility scenario that reflects tactical military movements. The results disclose that there is no routing protocol in the current stage without modifications that can provide efficient routing to any size of network, regardless of the number of nodes and the network load and mobility.

keywords: Ad hoc wireless networks, MANET, routing protocols, network simulator (ns-2)

چکیده فارسی

شبکه های ادهاک موبایل (MANET) هم برای مطالعه ارتباطی و هم مطالعات نظامی بسیار جالب توجه هستند که این به علت توان بالقوه آنها برای استقرار شبکه ارتباطی در هر موقعیتی که شامل مواقع اضطراری نیز می شود، می باشد. مثال هایی در مورد فرایندهای تحقیق و نجات، ارتقا نظامی در محیط های مربوط به دشمن و چندین نوع از عملیات های پلیسی وجود دارد. یکی از موضوعات تعیین کننده در مورد چگونگی مسیریابی پیام هایی می باشد که دربردارنده ی مشخصاتی برای این شبکه ها هستند. گره ها به عنوان مسیرهایی در یک محیط بدون ساخت و ساز ثابت شده عمل می کنند، گره ها متحرک هستند، محیط بی سیم دارای محدودیت های مربوط به خودش در مقایسه با شبکه های سیمی است و پروتکل های مسیریاب موجود نمی توانند در این زمینه حداقل بدون تغییرات به کار برده شوند. در طول چندین سال گذشته، تعدادی از پروتکل های مسیریاب پیشنهاد داده شده و برای درج موضوع مسیریابی در MANETها ارتقا یافته اند. مشخص نمی باشد که چگونه این پروتکل های متفاوت تحت شرایط محیطی مختلفی شکل می گیرند. یک پروتکل ممکن است بهترین در یک شکل گیری شبکه بدون بدتر بودن در دیگری باشد. این مقاله یک سری آنالیزها و ارزیابی ها را از این پروتکل ها فراهم ساخته است که ممکن است برای ارتباطات نظامی مناسب باشد. ارزیابی صورت گرفته در این جا نشان دهنده و هدایت کننده دو فاز می باشد. در فاز اولیه، ما پروتکل ها را براساس شاخص های کیفی نسبت به مکان این ها مقایسه می کنیم که ممکن است برای ملاک ارزیابی ما متناسب باشد. در فاز دوم، ما پروتکل های انتخاب شده از فاز اولیه را براساس شاخص های کمی در سناریو متحرک ارزیابی می کنیم که منعکس کننده حرکت های تاکتیکی نظامی می باشد. نتایج نشان دهنده این است که هیچ گونه پروتکل مسیریابی در مرحله موجود بدون تغییرات وجود ندارد که می تواند مسیریابی موثر را نسبت به هر اندازه ای از شبکه با توجه به تعداد گره ها و بار و تحرک شبکه فراهم سازد.

کلمات کلیدی: سیستم های بی سیم ادهاک- MANET- پروتکل های مسیریاب- شبیه ساز شبکه یا ns-2

مشخصات

توسط: Georgios Kioumourtzis, Christos Bouras, and Apostolos Gkamas مجله: International Journal of Network Management انتشارات: Wiley Online Library سال انتشار: 2011 میلادی تعداد صفحات متن اصلی: 19 تعداد صفحات متن ترجمه: 41 تاریخ درج: ۱۳۹۵/۸/۲۶ منبع: دیتاسرا

خرید آنلاین فایل ترجمه

عنوان: ارزیابی عملکرد پروتکل های مسیریاب ادهاک برای ارتباطات نظامی حجم: 702.89 کیلوبایت فرمت فایل: pdf قیمت: 139500 تومان رمز فایل (در صورت نیاز): www.datasara.com نرم افزارهای مورد نیاز: winrar - adobe acrobat - office

تنها با ارسال یک ایمیل وجه خود را دریافت نمایید

دانلود فایل اصلی

عنوان: Performance evaluation of ad hoc routing protocols for military communications

1- مقدمه

در طول چندین سال گذشته شبکه های کامپیوتری وایرلس به مقدار بیشتری در بین عموم مردم محبوبیت یافته اند. دانشگاه ها، شرکت ها، نیروهای نظامی، سازمان های دولتی و غیر دولتی و آژانس ها اکنون از این تکنولوژی جدید استفاده می کنند. ما به صورت کلی می توانیم شبکه های بی سیم را به دو دسته طبقه بندی بکنیم:

• شبکه های بی سیم با ورودی های سیمی و ثابت شده و

• شبکه های بی سیم که می توانند در یک حالت ادهاک و بدون حضور دسترسی به نقاط ثابت یا AP تنظیم شوند.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

ما می توانیم به مقدار وسیعی دو سطح اصلی را تعریف کنیم که در آن تکنولوژی MANET می تواند به کار برده شود. سطح اول گسترش دهنده جریان در شبکه های بی سیم و سیمی توسط اضافه شدن گره های متحرک جدید است که از روش MANET در لبه شبکه استفاده می کند. ما می توانیم به عنوان مثال رانندگانی را در یک شهر لیست بکنیم که می توانند با همدیگر ارتباط برقرار کنند در حالی که اطلاعات ترافیکی، دانشجویان براساس یک پردیس دانشگاه، کارمندان شرکت در یک اتاق جلسه و دیگر موقعیت های مشابه را به دست می آورند. شاید یک روزی MANETها جایگزین تکنولوژی بی سیم موجود شوند در صورتی که هر کاربری تمایل به ذخیره کردن و فوروارد کردن بسته خهای داده با ابزار بی سیمی خودش را داشته باشد.

سطح دوم که تکنولوژی MANET می تواند به کار برده شود در جایی می باشد که شبکه ارتباطی مورد نیاز می باشد اما هیچ گونه زیرسازی در دسترس نمی باشد یا زیرساختی از پیش موجود نمی باشد که به وسیله جنگ یا بلای طبیعی آسیب دیده باشد. MANETها می توانند در موقعیتی استفاده شوند که شامل موارد اضطراری مانند عملیات های تحقیق و نجات، ارتقا نظامی در یک منظقه عملیاتی، ساختمان های پلیس، بازیابی بلایای طبیعی و بسیاری موارد مشابه است. نبود زیرساخت های بی سیم هزینه نصب را کاهش می دهد چنان چه یک شبکه و MANETهای ساخته شده یک روش بسیار جذاب می باشند.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

در طول سال های گذشته پروتکل های مسیریاب برای MANETها پیشنهاد ذلذه شده است و برای موثر بودن بسته های داده های مسیر بین گره ها در یک شبکه ارتقا یافته اند. به هر حال کارایی و عملکرد مربوط به پروتکل مسیریاب بستگی به فاکتورهای زیادی دارد. یک پروتکل ممکن است برای یک تپولوژی شبکه و الگوی حرکتی بهترین باشد اما برای توپولوژی دیگر بدترین باشد. یک سیستم بی سیم و متحرک نظامی برای مثال دارای مشخصات متفاوتی با شبکه بی سیم متحرک و مشابه است که برای نیازهای خدمات تجاری طراحی شده است. یک مثال ساده در مورد مدل متحرک شبکه است. شبکه های ادهاک تجاری دارای گستره آشفتگی مشابه ای در حالتی هستند که هر گره ممکن است به صورت قراردادی شدت و مسیر خودش را انتخاب کند. در یک محیط نظامی، مدل متحرک بستگی به نوع عملیات، اندازه واحد گسترش یافته و نوع زمین دارد. علاوه بر این گره ها در یک سری مسیرهای از پیش تعریف شده با شدت های از پیش تعریف شده حرکت می کنند و به عنوان گروه های سازمانی اجرا می گردند که مجددا بستگی به نوع عملیات و موقعیت تاکتیکی دارد.

این مقاله با دیگر کارهایی که عمدتا در این سه حیطه متفاوت می باشد. در ابتدا فرایند ارزیابی هم براساس شاخص های کمی و کیفی می باشد. دوما شبیه سازی متحرک و سناریوهای ترافیکی منعکس کننده این ها در عملیات های تاکتیکی نظامی هستند. سوما ما مجموعه های شبیه سازی گسترده ایی را اجرا کرده ایم که در همه موارد ممکن در زمینه شبکه، برای مثال بار شبکه، تعداد ارتباطات، تراکم گره و تحرک گره متفاوت می باشد. بنابراین اهداف ما عبارتند از:

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

• برای مقایسه کردن آن ها و انتخاب کردن پروتکل های آن ها براساس شاخص های کمی که دارای موفقیت بیشتری در زمینه در نظر گرفتن طراحی IETF هستند.

• برای ارزیابی کردن پروتکل های انتخاب شده از طریق شبیه سازی های گسترده تحت پارامترهای شبکه ای مشابه و سناریو تحرک که منعکس کننده حرکت های تاکتیکی نظامی و الگوی ترافیکی می باشد.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

بقیه این مقاله به صورت زیر سازمان دهی شده است. بخش بعدی فراهم کننده یک تاریخچه از کار مرتبط در سطح ارزیابی کردن پروتکل های مسیریاب برای شبکه های ادهاک بی سیم می باشد. ما در مورد پروتکل های مسیریاب در بخش سوم بحث می کنیم. در بخش چهارم ما شاخص هایی را معرفی می کنیم که ما براساس آن ها ارزیابی ها را شکل داده ایم. در بخش پنجم، ما هشت پروتکل مسیریاب را براساس شاخص های کیفی ارزیابی می کنیم. نتایج مربوط به شبیه سازهای گسترده NS-2 براساس شاخص های کمی در بخش ششم موجود می باشد. ما در مورد مقاله مان در بخش 7 نتیجه گیری کرده ایم. سرانجام ما در مورد دستورالعمل ها و کارهای آینده در بخش 8 بحث کرده ایم.

2- کار مرتبط

در سال های اخیر، کار معنادار برای ارزیابی کردن کارایی پروتکل های مسیریاب در شبکه های وایرلس ادهاک شکل گرفته است. Josh Broch و همکاران (1) یکی از اولین و عمومی ترین مطالعات مربوط به ارزیابی عملکرد برای پروتکل های چند مسیره (DSVD, TORA, DSR و AODA) را از طریق شبیه سازی صورت گرفته با نرم افزار شبیه ساز شبکه ns-2 را انجام دادند. آن ها از یک سناریو متحرک ساده (مدل ایستگاه های هوایی تصادفی) و تعداد کوچکی مترک های مرکزی شده شبکه مانند نسبت تحویل بسته و مسیریابی منابع حاشیه ای به منظور ارزیابی کردن کارایی پروتکل های تست شده استفاده کردند. در Boukerche (3) ارزیابی عملکرد مربوط به سه پروتکل مسیریاب (AODV, CBRP, DSR) موجود می باشد. عملکرد و متوسط دیرکرد پیوسته به عنوان شاخص های ارزیابی در شبیه سازی ها با یک حداکثر تعداد 40 گره مورد استفاده قرار می گیرد. اصلی ترین یافته آن ها این است که منبع مسیریابی به مقدار بیشتری موثرتر از بردار مسافت مانند AODV براساس پروتکل ها است. Boukerche (4) پیشنهاد در مورد آگاهی از موقعیت پروتکل های مسیریاب کرد که گره ها با یک ابزار GPS مجهز می گردند که کارایی بهتر و حداقل مقدار پردازش مسیریاب را نشان می دهند. مطالعه ارزیابی کردن کارایی دیگری برای ارتباطات نظامی در کار Choi و Ko موجود می باشد. نویسندگان تعدادی از پروتکل های مسیریاب (برای مثال AODV, DSR, LAR, OLSR) را تحت سناریوهایی ارزیابی کردند که منعکس کننده الگوهای انتقال رادیوهای نظامی می باشد و در زمینه به دست آوردن کارایی بهتر DSR و LAR در مقایسه با دیگر پروتکل های آزمون شده بحث کردند. در کار Plesse و همکاران، کارایی OLSR در شبکه های ادهاک تحرک نظامی مورد مطالعه قرار گرفت. نتایج شبیه سازی نشان می دهد که OLSR نشان دهنده کارایی خوب می باشد اگر چه برخی از الگوهای داخلی پروتکل باید برای کارایی بهینه تغییر فرکانس بدهند. Ahmed و Alam (7) سه پروتکل مسیریاب (DSR, AODV, TORA) را از طریق شبیه سازی هایی مقایسه کردند که به وسیله شبیه ساز رخداد گسسته ایجاد شده بود (نسخه 5/10 OPNET Modeler). نتایج شبیه سازی نشان می دهد که تحت پارامترهای شبیه سازی مشخص، TORA نشان دهنده کارایی بالاتری در مقایسه با AODV و DSR است. در کار Divecha و همکاران (8) اثرات مربوط به مدل های متحرک مختلف براساس کارایی DSR و AODV مورد مطالعه قرار گرفت. برای اهداف تجربی، چهار سناریو متحرک موجود بودند که عبارتند از: ایستگاه های هوایی تصادفی، تحرک گروهی، مدل های به روش آزاد و مان هاتان. قیاس مربوط به کارایی همچنین در راستای تراکم های گره ای مختلف و تعدادی از هاپ ها صورت گرفت. نتایج تجربی نشان می دهد که کارایی مربوط به پروتکل های مسیریاب در بین مدل های متحرک مختلف، تراکم های گره و طول مسیرهای داده ها متفاوت می باشد. در کار Kumar و همکاران یک قیاس از کارایی دو پروتکل مسیریاب مجددا فعال شده و براساس تقاضا برای MANET (DSR و AODV) برجسته ساختند که در راستای پروتکل پیش گستر و سنتی DSDV نشان داده شده است. در کار Rahman و Zukaranain (10) مقایسه کارایی بین سه پروتکل مسیریاب به صورت AODV, DSDV و DSDV بهبود یافته نشان داده شده است. نویسندگان از شاخص های سه شبکه به عنوان مثال سهمیه تحویل بسته، تاخیر پیوسته و مقدار پردازش مسیریاب استفاده کردند. مطالعه دیگری در مورد ارزیابی کارایی در کار Qasim و همکاران (11) نشان داده شده است. فرایند ارزیابی براساس شاخص های چندین شبکه در یک تلاش براساس ارزیابی بهتر کارایی پروتکل های مسیریاب آزمون شده می باشد. این کار در هیچ بهینه شدن جدیدی از پروتکل های تست شده مشاهده نشده است و به هر حال، این به عنوان یک مثال خوب برحسب شاخص های استفاده شده می باشد.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

3- طبقه بندی کردن پروتکل های مسیریاب

پروتکل های مسریاب برای MANETها می توانند به مقدار وسیعی به سه طبقه اصلی تقسیم بندی شوند.

1-3- پروتکل های مسیریاب پیش گستر

در این طبقه، هر گره در شبکه دارای یک یا تعداد بیشتری مسیر برای هر مقصد ممکن در جدول مسیریابی در هر زمان مشخصی می باشد. داده ها با استفاده از لایه انتقال بالایی دریافت می گردند که فورا انتقال می یابند، چنان چه حداقل یک مسیر نسبت به مقصد تقریبا در جدول مسیریابی گره می باشد. پروتکل های پیش گستر نشان دهنده تاخیر کمتر هستند اما مقدار پردازش مسیریابی متوسط تا زیاد می باشد چنان چه گره ها به صورت متناوب پیام های کنترل و اطلاعات جدول مسیریابی را به منظور حفظ کردن مسیرهای داده تا هر گره فعال در شبکه را تغییر می دهند. به هر حال، یک گره، وسیله های فرایندی مازاد و گهنای باند، ممکن است هرگز برای برخی از این مسیرها استفاده نشود. پروتکل های پیش گستر می توانند به صورت بهتری قابلیت آسیب پذیری امنیتی را درج کنند که به علت تبادل متناوب پیام های کنترل و اطلاعات جدول مسیریاب می باشد. بنابراین یک کاهش یا تغییر در هر یک از مسیرهای به روز شده می تواند به وسیله برنامه ریزی به روز شده بعدی غلبه یابد.

در این طبقه، ما سه پروتکل پیش گستر را با نام های لینک بهینه شده در حالت مسیریاب یا OLSR(17)، بردار مسافت مربوط به مقصد متوالی شده یا DSDV (18) و گذرگاه کلاستر برای سودیچ کردن پروتکل مسیریاب یا CGSR (19) را ارزیابی می کنیم.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

هر گره در شبکه یک مسیر را برای مقصد در یک حالت تقاضا به دست می آورد. زمانی که لایه انتقالی بالا دارای داده هایی برای ارسال می باشد، پروتکل یک فرایند کشف مسیر را برای یافتن مسیر نسبت به مقصد ابداع می کند در صورتی که چنین مسیری تقریبا موجود نباشد. پروتکل های واکنشی نمی توانند مسیرها را به صورت به روز شده نسبت به هر مقصدی در شبکه حفظ کنند و به طور کلی در هر پیام کنترل دوره ای تبادل نمی شوند. بنابراین آن ها نشان دهنده مقدار پردازش مسیریابی کم هستند اما دارای تاخیر بیشتری در مقایسه با پروتکل های پیش گستر می باشند. پروتکل های واکنشی دارای آسیب پذیری بیشتری نسبت به حملات امنیتی می باشد چنان چه هر از دست رفتن یا تغییر برای کشف مسیر و حفظ کردن پیام ها ممکن است دارای چندین نتیجه برای کارایی شبکه باشد.

در این دسته، ما سه پروتکل واکنشی را ارزیابی می کنیم که عبارتند از: منبع مسیریابی دینامیک یا DSR (20)، بردار مسافت براساس تقاضای ادهاک یا AODV (21) و پروتکل مسیریابی مورد سفارش موقتی یا TORA (22).

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

تحت این طرح، هر گره به صورت واکنشی در ناحیه نزدیک به مجاورت خودش و خارج از پیش گستر ناحیه یا منطقه عمل می کند. پروتکل های هیبریدی دارای مزیت های مربوط به هم پروتکل های واکنشی و هم پیش گستر هستند اما ممکن است نیاز به سخت افزار دیگری مانند GPS داشته باشند که نسبت به ابزار ارتباطی مجزا یا یکپارچه می گردد.

در این طبقه ما دو پروتکل هیبریدی را با نام های پروتکل مسیریاب منطقه ای یا ZRP (23) و مسیریابی بدون حالت پیرامونی غنی یا GPSR (24) ارزیابی می کنیم.

4- شاخص های ارزیابی

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

1-4- شاخص های کیفی

این شاخص ها عبارتند از:

• حلقه آزاد. این عمدتا اشاره به همه پروتکل هایی دارد که اطلاعات مسیریابی را براساس الگوریتم Bellman-Ford محاسبه می کنند. در یک محیط بی سیم با پهنای باند محدود، تداخل مربوط به گره های مجاور، انتقالات و احتمالات تلاقی بسته، جلوگیری کردن از یک بسته مربوط به حلقه گذاری در شبکه ضروری می باشد و بنابراین هم زمان فرایندی و هم پهنای باند را مصرف می کند.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

• رفتار پیش گستر. رفتار پیش گستر در زمانی که تاخیر کم نگرانی اصلی می باشد و در جایی که پهنای باند و منابع انرژی اجازه چنین رفتاری را می دهند قابل ترجیح می باشد. گره های متحرک در پلت فرم های مربوط به وسایل حمل و نقل با محدودیت های انرژی مواجه نیستند.

• امنیت. محیط های بی سیم در راستای ماهیت پروتکل های مسیریاب در MANETها نیاز به هر گره ای برای مشارکت کردن فعال در فرایند مسیریابی، معرفی کردن قابلیت آسیب پذیری بیشتر امنیتی دارند. بنابراین پروتکل های مسیریاب باید به صورت موثری از مکانیسم هایامنیتی نسبت به درج کردن این آسیب پذیری ها حمایت بکنند.

• حمایت کردن از لینک تک مسیره. گره ها در محیط بی سیم ممکن است قادر به ارتباط برقرار کردن تنها از طریق لینک های تک مسیره باشند. این قابل ترجیح می باشد که پروتکل های مسیریاب قادر به حمایت کردن از لینک های تک مسیره و دو مسیره هستند.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

• چند قالب گیری. حمایت کردن چند قالب گیری به صورت خاصی برای انتقال دادن داده های زمان حقیقی (برای مثال داده های چند سطحی) در بیشتر گره ها در زمانی مشابه مهم می باشد.

بنابراین یک پروتکل مسیریاب برای MANETها باید در تعادل بین آسیب پذیری و مقدار پردازش مسیریابی، مصرف شدن انرژی و مشارکت کردن گره در فرایند مسیریابی حفظ شود و باید در این زمینه مکانیسم های امنیتی به کار برده شود. برای ارتباطات نطامی، آسیب پذیری کم و نسبت تحویل بسته به مقدار بالا مهم تر از پردازش مسیریابی کم می باشد. مصرف شدن انرژی معمولا یک موضوع مهم در ارتباطات نظامی نمی باشد چنان چه گره ها ممکن است به خوبی در پلت فرم های وسایل حمل و نقل با منابع انرژی مناسب متناسب گردند. به هر حال برای ابزارهای رادیویی قابل انتقال، مصرف شدن انرژی یک موضوع مهم می باشد.

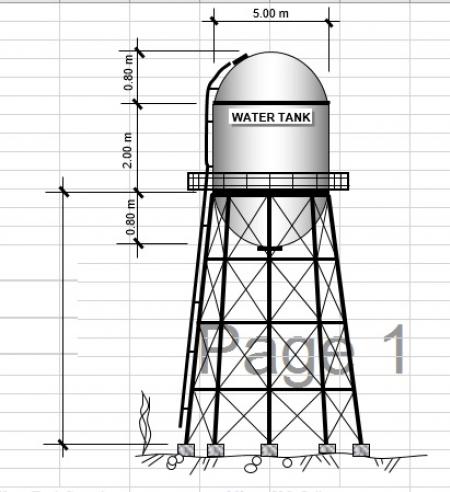

شکل 1- فرایند ارزیابی

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

شاخص های کمی به صورت گسترده عبارتند از:

• عملکرد داده های پیوسته و تاخیری. بیشتر شاخص ها می توانند برای اندازه گیری کردن موثر بودن پروتکل مسیریاب استفاده شوند. طراحی دارای نقصی است که تاخیر را افزایش می دهد و می تواند عملکرد حداقلی داده ها را به وسیله شاخص ها نشان دهد.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

• تحویل قدیمی و به روز نشده. درصد بسته هایی که به صورت به روز نشده تحویل داده می شوند ممکن است بر کارایی پروتکل های لایه بالایی مانند TCP اثر بگذارد که به منظور تحویل دادن داده های مربوط به بسته ها ترجیح داده می شود.

• موثر بودن. شاخص های اضافی دیگر می توانند برای اندازه گیری کردن کارایی پروتکل مورد استفاده قرار بگیرند. در ابتدا می توان از آن ها برای اندازه گیری کردن بخشی از پهنای باند در دسترس استفاده کرد که به وسیله پروتکل برای کشف و حفظ کردن مسیر استفاده می شود. اندازه گیری دیگر می تواند نسبت تحویل بسته در کل تعداد بسته های انتقالی و مصرف شدن انرژی پروتکل برای شکل گیری کارخودش را اندازه گیری کند.

همه شاخص های کمی در بالا باید براساس مشخصات شبکه ای مشابه ای مانند تحرک، تراکم شبکه، تراکم داده ها، پهنای باند، منابع انرژی، قدرت انتقال و دریافت، انواع آنتن و هر جز دیگری باشد که بر کارایی پروتکل مسیریابی اثر دارد. در ارزیابی مربوط ربه کارایی ما، ما ایده های کلی را دنبال می کنیم که در RFC 2501 دنبال شده است و از چهار شاخص کمی مشابه با این ها در کار Das و همکاران استفاده می کند (26). نسبت تحویل بسته و متوسط تاخیر پیوسته به مقدار بیشتری برای ترافیک کاری موثر مهم می باشد. بار مسیریابی نرمال شده برای ارزیابی کردن موثر بودن پروتکل مسیر مورد استفاده قرار می گیرد. بار MAC نرمال شده به عنوان اندازه ای از فراهم شدن موثر سطح بی سیم برای ترافیک داده ها می باشد. همه این شاخص ها در پاراگراف های زیر تعریف شده اند.

1-2-4- نسبت تحویل بسته (PDR)

نسبت تحویل بسته به عنوان بخشی از همه بسته های داده ای دریافتی در مقصدهایی بیش از تعداد بسته های داده ای ارسال شده توسط منابع تعریف می گردد (معادله 1). این به عنوان یک شاخص مهم در شبکه ها است. اگر تاسیسات از TCP به عنوان پروتکل 4 لایه ای استفاده کند، از دست دادن زیاد بسته در گره های مربوطظ به سطح میانی منجر به انتقال یافتن مجدد به وسیله منابع خواهد شد که ممکن است ناشی از تجمع شبکه باشد.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

2-2-4- متوسط تاخیر پیوسته

همه تاخیرهای ممکن و پیوسته در شبکه منجر به کشف تاخیری مسیر، انتقال یافتن مجدد به وسیله گره های سطح مشترک، فرایند تاخیر، صف بندی تاخیر و آماده سازی تاخیر می شوند. برای متوسط تاخیر پیوسته ما هر تاخیری را برای هر تحویل بسته ای داده های موفق جمع می کنیم و تقسیم بر جمع تعداد بسته های داده ای دریافتی به صورت موفقیت آمیز می کنیم (معادله 2). این شاخص در مورد تاخیر تاسیسات حساس مانند ویدیو و انتقال صدا مهم می باشد.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

3-2-4- بار مسیرگذاری نرمال شده

بار مسیرگذاری نرمال شده به عنوان بخشی از کل بسته های ارسالی کنترل مسیر توسط همه گره ها مربوط به کل تعداد بسته های داده ای دریافتی در گره های مقصد تعریف می گردد (معادله 3). این افشا کردن شاخص در مورد چگونگی موثر بودن پروتکل مسیریابی می باشد. پروتکل های پیش گستر برای داشتن بار مسیریابی نرمال شده به مقدار بیشتر در مقایسه با مورد واکنشی مورد انتظار می باشند. بخش بزرگ تر دارای پروتکل با موثر بودن کمتر می باشد.

بار مسیریابی نرمال شده = کل بسته های مسیریابی ارسال شده تقسیم بر کل بسته های داده ای دریافت شده

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

بار MAC نرمال شده به صورت بخشی از همه بسته های کنترلی (بسته های کنترل مسیریابی، مشخص برای ارسال یا CTS، در خواست برای ارسال یا RTS، تقاضاهای بیان کننده وضوح پروتکل یا ARP و پاسخ ها و MAC AVKها) در کل تعداد بسته های داده های دریافتی به صورن موفقیت آمیز تعریف می گردند (معادله 4). این به صورت شاخص برای ارزیابی کردن فراهم سازی موثر سطح بی سیم برای داده های ترافیکی می باشد.

بار MAC نرمال شده = کل بسته های کنترلی ارسال شده تقسیم بر کل بسته های داده ای دریافتی

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

در این بخش ما نتایج ارزیابی را براساس شاخص های کیفی نشان می دهیم. فرایند ارزیابی نیاز به مطالعه کردن پروتکل ها و مشخصات یافته های آن ها دارد که به صورت موفقیت آمیزی به عنوان ملاک ارزیابی RFC 2501 می باشد. این انتخاب اولیه پروتکل ها برای ارزیابی های دیگر بستگی به کارایی آن ها در این جا دارد.

1-5- پروتکل های پیش گستر

همه پروتکل های پیش گستر مطالعه شده دارای حلقه آزاد OSLR به عنوان یک تغییر در الگوریتم لینک حالت هستند که معرفی کننده هیچ گونه حلقه ای نسبت به فرایند مسیریابی نمی باشند به جز برای نوسان ها در زمانی که هزینه لینک بستگی به مقدار ترافیک انتقال یافته توسط لینک دارد. به هر حال در طرح MANET هزینه لینک بستگی به تعداد هاپ های مربوط به منبع نسبت به مقصد دارد و بنابراین از نوسان جلوگیری می گردد. DSDV درج کننده مسائل شناخته شده می باشد که معرفی کننده الگوریتم بردار مسافت با استفاده از اعداد متوالی مقصد می باشد. CGSR از DSDV به عنوان پروتکل مسیریابی اصولی استفاده می کند و بنابراین براین اساس این از هر نوع حلقه ای در شبکه رنج نخواهد برد.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

هیچ یک از گره های مربوط به پروتکل بالا درج کننده قابلیت آسیب پذیری امنیتی می باشد که در شبکه های بی سیم آشکار می باشد. تابع مناسب برای این پروتکل ها براساس یک فرض می باشد که همه گره ها موجود می باشند و در محیط امنیتی اجرا می گردند که لینک و مکانیسم های مربوط به لایه فیزیکی امنیتی در مکان می باشد. به هر حال، CGSR به نظر می رسد که دارای قابلیت آسیب بیشتری در میان DSDV و OLSR است و یک حمله براساس گره ها به صورت کلاسترهای اصلی عمل می کند که ممکن است دارای چندین نتیجه در کارایی شبکه باشد. DSDV امن تر از OLSR می باشد چنان چه OLSR به صورت عملکردی براساس رفتار مناسب چندین نقطه مخابراتی برای گره ها یا MPRها می باشد.

DSDV و CGSR لینک های تک مسیره را حمایت نمی کنند. به هر حال، لینک های تک مسیره در ارتباطات بی سیم موجود می باشند و آن ها باید به منظور به دست آوردن مزیت برای هر مسیر ممکن از پره منبع نسبت به گره مقصد حمایت کنند. در MANETها به صورت خاصی هیچ گونه تجمل وجود ندارد چنان چه هر مسیر ممکن نادیده گرفته می شود و چنان چه پروتکل های مسیر باید دارای مزیت برای هر لینک برای محاسبه کردن مسیرها در شبکه باشند. طراحان OLSR این محذوذیت های مربوط به شبکه بی سیم را محاسبه می کنند و هم از لینک های دو مسیره و هم تک مسیره حمایت می کنند.

چنان چه برای اجرا شدن حالت استراحت، تنها OLSR برخی از حضورها را در جریان موجود خودش برای حمایت کردن و طراحی از چنین فرایندی در نظر می گیرد. در یک شبکه ادهاک وایر لس که گره ها عمدتا بستگی به باطری هایی برای منبع انرژی خودشان دارند، حالت استراحت دارای مشخصات جدی می باشد که باید به وسیله هر پروتکل مسیریابی حمایت گردد.

ما همچنین در این جا شاخص های اضافی دیگری را برای اشاره کردن به اختلافات در زراحی و اجرا شدن پروتکل ها در این جا اضافه می کنیم. در حقیقت، سلسله مراتب فلسفه مسیریابی CGSR بهتر از فلسفه مسیر یابی صاف DSDV و OLSR است.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

امنیت و تنومندی پروتکل همچنین در ارتباط با موضوعی می باشد که آیا پروتکل از نطر عملکردی بستگی به گره ها با کارهای خاص و تعیین کننده دارد یا خیر. هم OLSR و هم CGSR دارای گره هایی با وظایف خاص هستند.

روشی که همه پروتکل های بالا مسیرهایشان را از گره امنیتی نسبت به یک گره مقصد محاسبه می کنند روش مربوط به کوتاه ترین مسافت را دنبال می کنند که کوچک ترین تعداد از هاپ ها را بین منبع و مقصد محاسبه می کنند. به هر حال، چنان چه CGSR از یک کلاستر اصلی نسبت به الگوی گذرگاه برای بازپس فرستادن بسته ها پیروی می کند، این تعداد هاپ ها را بین یک گره منبع و مقصد افزایش می دهد. جدول 1 کارایی مربوط به پروتکل های بالا را براساس شاخص های کیفی خلاصه کرده است.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

2-5- پروتکل های واکنشی

همه پروتکل های واکنشی آزمون شده دارای حلقه آزاد هستند. هیچ پروتکلی به صورت قابلیت آسیب پذیری امنیتی درج نگردیده است که در یک شبکه ادهاک بی سیم موجود می باشد. به هر حال، پیشنهادات معینی برای فراهم ساختن مسیریابی امنیتی در سه لایه برای همه پروتکل های تست شده وجود دارد. اپر چه امنیت یک نگرانی اصلی در ارتباطات نظامی می باشد اما ما یافته ایم که مکانیسم های امنیتی زمان فرایندی، مصرف قدرت و تاخیر را افزایش خواهند داد. توجه گردد که پروتکل های مسیریابی واکنشی تقریبا از تاخیر زیاد در شبکه رنج می برند.

تنها DSR در حالت رایج خودش بدون هیچ گونه تغییری می تواند هم از لین های تک مسیره و هم دو مسیره حمایت کند. به هر حال، DSR مسیریابی زیاد را معرفی خواهد کرد چنان چه اطلاعات مسیریابی در بسته های داده ها به صورت سرفصل ذخیره می گردند. بنابراین DSR دارای مقیاس خوبی در شبکه های بزرگ نمی باشد در صورتی که گره های ارتباطی در لبه های مخالف شبکه قرار داشته باشند.

هیچ یک از این سه پروتکل از حالت استراحت حمایت نمی کنند، فاکتور مهم دیگر برای حفظ کردن قدرت به خصوص در گره های متحرک با قدرت باطری می باشد. TORA به نظر می رسد که دارای پروتکل قدرتی موثرتری می باشد چنان چه این بیشتر به عنوان تابع خودش در یک سطح کوچک قرار گرفته است و در کل شبکه وجود ندارد. به هر حال تبادل پیام های HELLO به وسیله پروتکل بدون پوشش اینترنتی MANET مصرف شدن قدرت را معرفی خواهد کرد. AODV قدرت بیشتری را در مقایسه با خود DSR برای تبادل پیام های دوره ای HELLO مصرف خواهد کرد.

TORA ضرورتا به صورت کوتاه ترین مسیر بین یک جفت منبع یا مقصد یافت نشده است چنان چه داده ها از پره ها با بیشترین ارتفاع نسبت به ارتفاع کمتر جریان می یابند. جدول 2 کارایی مربوظ به پروتکل های بالا را براساس شاخص های کیفی خلاصه می کند. سرانجام این برای اشاره کردن مهم می باشد که تنها AODV از چند قالب گیری حمایت می کند.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

جدول 2- مقایسه پروتکل های واکنشی

شاخص های کیفی AODV DSR TORA

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

امنیت

حمایت کردن برای لینک های تک مسیره

حالت استراحت

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

طرح مسیریابی

پره ها با کارهای خاص

شاخص مسیریاب بله

خیر

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

خیر

بله

صاف و فلت

خیر

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

خیر

بله

خیر

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

صاف و فلت

خیر

مسیر کوتاه تر بله

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

خیر

خیر

خیر

صاف و فلت

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

مسیر کوتاه تر

3-5- پروتکل های هیبریدی

هم ZRP و هم GPSR دارای پروتکل های حلقه آزاد هستند. ZRP تضمین کننده رفتار حلقه آزاد به وسیله به کار گرفتن پروتکل های حلقه آزاد درون نواحی داخلی و خارجی هستند. از سوی دیگر، GPSR به صورت الگوریتم فوروارد پیرامونی است که هرگز اجازه نمی دهد یک بسته به دو مسیر از لینک مشابه نسبت به مسیر مشابه سفر کند.

رفتار پیش گستر ZRP بسیار مشخص تر از GPSR است که در آن گره ها به صورت دوره ای نسبت به مجاورانشان برای اهداف به روز شدن موقعیت پخش می شوند. ZRP به نظر می رسد که مسیریابی بالاتری می باشد که بستگی به شعاع های ناحیه دارد. ZRP مانند هر پروتکل پیش گستری برای مقدار بزرگی از این شعاع ها عمل و رفتار می کند. به هر حال در ابتدا می توان مقدار شعاع های ناحیه ای را برای رسیدن به نیازهای شبکه بی سیم بهینه کرد. اگر تاخیر کم به عنوان نگرانی اصلی باشد، منعکس کننده مقادیر داده ای کمتری می باشد که مقدار شعاع های ناحیه باید در آن بالا باشد: حداقل یک ناحیه با شعاع های بزرگ تر از یک.

هیچ یک از پروتکل های بالا درج کننده قابلیت آسیب پذیری امنیتی شبکه های بی سیم نمی باشد. یک راه حل ممکن مجددا نشان دهنده رفتار گره ها در شبکه یا به کار بردن مکانیسم های امنیتی در لینک یا لایه های فیزیکی است. GPSR به نظر می رسد که آسیب پذیرتر از ZRP باشد چنان چه GPSR به صورت عملکردی براساس موقعیت دقیق تبلیغات ها و به وسیله گره ها در شبکه ساخته شده است. هر سو عملی مربوط به ابزارهای GPS می تواند کارایی GPSR را کاهش دهد.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

چنان چه برای اجرا شدن حالت استراحت، هیچ یک از این پروتکل ها به صورت مستقیم از چنین عملیاتی حمایت نمی کنند. حالت استراحت ZRP بستگی به پروتکل های مسیریابی دارد که در نواحی داخلی و خارجی اجرا می گردد. اگر OLSR پروتکل مسیریاب برای نواحی خارجی باشد، سپس ZRP می تواند حداقل به صورت جزئی از این حالت حمایت کند. جدول 3 کارایی پروتکل های بالا را براساس شاخص های کیفی خلاصه کرده است.

جدول 3- مقایسه پروتکل های هیبریدی

شاخص های کیفی ZRP GPSR

حلقه آزاد

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید..

6- ارزیابی کارایی براساس شاخص های کمی

در این بخش ما سه پروتکل مسیریابی را ارزیابی می کنیم که براساس شاخص های کمی انتخاب شده اند. ما از نرم افزار Bonnmotion 1.4 استفاده کردیم که ساخت دانشگاه بن می باشد و با استفاده از این نرم افزار سناریوهای مربوط به حرکت گره موبایل را ایجاد کردیم. چنان چه ما بر روی پروتکل های مسیریاب برای استفاده در ارتباطات نظامی متمرکز شده ایم، ما حرکت ها را براساس مدل تحرک گروهی نقطه رفرنس یا RPGM (30) ایجاد کرده ایم. در این مدل، گره های موبایل در خوشه هایی در سطح شبیه سازی حرکت می کنند. این مدل می تواند حرکت هایی مشابه با حرکت های نظامی در حرکت گروهان ارتش عمدتا به وسیله کلاسترهای شکل گیری ایجاد نمایند. حرکت کلاسترهای اصلی به صورت تصادفی انتخاب می شود و حرکت های مربوط به اعضای کلاستر مسیر مربوط به کلاستر اصلی را دنبال می کنند. ما پروتکل های مسیریاب را با تعدادی از شبیه سازی ها به منظور ارزیابی کردن کارایی آن ها تست می کنیم.

1-6- تغییر دادن تعداد ارتباطات

در مجموعه اول شبیه سازی ها، ما تعداد ارتباطات را از 10 تا 40 افزایش دادیم و دیگر پارامترها را بدون تغییر حفظ کردیم. ترافیک داده ها و بار مسیریابی در شبکه افزایش می یابد چنان چه ما تعداد ارتباطات را افزایش می دهیم. ما یک نرخ بیت ثابت را به مقدار 10 بسته در ثانیه برای همه موارد حفظ می کنیم. جدول 4 پارامترهایی از شبیه سازی ها را نشان می دهد.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

با این ترافیک در سطح کمف پروتکل های مسیریاب برای داشتن نسبت تحویل بسته ای بالا و مسیریابی نرمال شده کم و بار MAC مورد انتظار می باشند. ما انتظار داریم که OLSR دارای تاخیر پیوسته کمتری در مقایسه با AODV و DSR باشد که ناشی از رفتار پیش گستری خودش است.

شکل 2 الف نسبت تحویل بسته برای پروتکل ها را نشان می دهد. ما مشاهده کرده ایم که همه پروتکل ها دارای تقریبا کارایی مشابه ای مانند AODV برای نشان دادن نسبت تحویل بالاتر بسته در همه موارد هستند. OLSR داراب بدترین کارایی می باشد که عمدتا به علت این است که گره ها درون کلاسترها بسیار نزدیک هستند و بسته های داده ها در لایه MAC افتاده اند. دلیل برای رفتار بالا این است که شبکه در برخی نقاط به وسیله انتقال دوره ای OLSR HELLO و بسته های مسیریاب یکپارچه می باشد. بنابراین حضور مسیرهای موجود بین یک جفت منبع یا مقصد در جدول مسیریاب گره ضرورتا تضمین کننده نسبت تحویل یک بسته بهتر نخواهد بود.

شکل 2 ب نشان دهنده بار مسیریابی نرمال شده برای پروتکل ها است. ما مشاهده کرده ایم که OLSR دارای یک بار مسیریابی نرمال شده 800 درصدی بالاتر از AODV و DSR برای 10 ارتباط است. با تعداد زیادی از ارتباطات، OLSR مقدار پردازش مسیریابی خودش را استقرار می دهد. این رخ می دهد زیرا با تعداد زیادی از ارتباطات، تعداد بسته های دریافتی در مقصدها افزایش می یابد در حالی که تعداد بسته های مسیریاب OLSR یکسان باقی می ماند. در نتیجه، مقدار جزئی از بار مسیریابی نرمال شده افزایش می یابد. AODV نشان دهنده بار مسیریابی بیشتر در مقایسه با DSR برای یک تعداد افزایش یافته از ارتباطات است چنان چه گره ها نیاز به انتقال در تعداد زیادی از پیام های کنترل مسیریابی برای استقرار و حفظ کردن این ارتباطات اضافی دارمند. DSR به نظر می رسد که پروتکل بسیار پایدارتر با توجه به تعداد ارتباطات در شبکه است که ناشی از مکانیسم های گرفتن در منبع و گره های سطح مشترک می باشد.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

سرانجام شکل 2 د نشان دهنده متوسط تاخیر پیوسته برای پروتکل ها است. OLSR دارای حداقل تاخیر پیوسته است که تقریبا خطی بودن را با تعدادی از ارتباطات افزایش می دهد. DSR دارای کمترین تاخیر پیوسته در مقایسه با AODV است اگر چه AODV یک مکانیسم مشابه را برای DSR به کار می گیرد. این به دلیل مقدار خارج از زمان برای پاک کردن مسیرهایی است که اخیرا در AODV استفاده شده اند و برای پوشش دادن همه سناریوهای ترافیکی و متحرک ممکن بهینه نمی باشد. ما مشاهده کردیم که DSR دارای تاخیر پیوسته بیشتر برای 30 ارتباط و برای دلایل مشابه می باشد.

جهت مشاهده متن کامل، فایل ترجمه را دانلود نمایید.

Performance evaluation of ad hoc routing protocols for military communications

ارزیابی عملکرد پروتکل های مسیریاب ادهاک برای ارتباطات نظامی

ISI

MANET

Paper

Papers

Article

Articles

مقاله ISI

دانلود ISI

ترجمه مقاله

ISI کامپیوتر

دریافت مقاله

Persian Paper

مقاله انگلیسی

خرید ترجمه ISI

ترجمه مقاله ISI

Persian Article

مقاله رایگان ISI

دانلود مقاله ISI

دانلود ترجمه ISI

خرید ترجمه مقاله

routing protocols

دریافت مقالات ISI

مقالات رایگان ISI

دانلود مقاله جدید

مقاله ISI با ترجمه

مقاله انگلیسی جدید

مقاله ISI کامپیوتر

خرید ترجمه انگلیسی

فروش ترجمه انگلیسی

دانلود مقاله انگیسی

ترجمه مقاله انگلیسی

دانلود ISI کامپیوتر

ترجمه مقاله کامپیوتر

دریافت مقاله انگلیسی

مقالات معتبر انگلیسی

ترجمه مقالات انگلیسی

دریافت مقاله کامپیوتر

دانلود مقاله جدید ISI

مقاله انگلیسی با ترجمه

مقاله انگلیسی کامپیوتر

سیستم های بی سیم ادهاک

دانلود رایگان مقاله ISI

خرید ترجمه ISI کامپیوتر

Translate English Paper

network simulator (ns-2)

ترجمه مقاله ISI کامپیوتر

Ad hoc wireless networks

دانلود مقالات رایگان ISI

دانلود مقاله ISI با ترجمه

خرید ترجمه مقاله کامپیوتر

دریافت مقاله انگلیسی جدید

دانلود ترجمه ISI کامپیوتر

مقاله رایگان ISI کامپیوتر

Translate English Article

دانلود مقاله ISI کامپیوتر

دانلود مقاله انگلیسی جدید

دریافت مقالات ISI کامپیوتر

مقالات رایگان ISI کامپیوتر

دانلود مقاله جدید کامپیوتر

ترجمه مقالات معتبر انگلیسی

Translate Paper in English

دانلود مقاله انگلیسی رایگان

فروش ترجمه انگلیسی کامپیوتر

خرید ترجمه انگلیسی کامپیوتر

مقاله انگلیسی جدید کامپیوتر

دریافت مقاله انگلیسی رایگان

مقاله ISI با ترجمه کامپیوتر

دانلود مقاله انگلیسی رایگان

دانلود رایگان مقاله انگلیسی

دانلود مقاله انگیسی کامپیوتر

Translate Article in English

ترجمه مقاله انگلیسی کامپیوتر

دریافت مقاله انگلیسی با ترجمه

دانلود مقاله انگلیسی با ترجمه

دریافت مقاله انگلیسی کامپیوتر

ترجمه مقالات انگلیسی کامپیوتر

مقالات معتبر انگلیسی کامپیوتر

دانلود مقاله جدید ISI کامپیوتر

مقاله انگلیسی با ترجمه کامپیوتر

Translation of Paper in English

دانلود رایگان مقاله ISI کامپیوتر

Translation of Article in English

دانلود مقالات رایگان ISI کامپیوتر

دانلود مقاله انگلیسی جدید کامپیوتر

دانلود مقاله ISI با ترجمه کامپیوتر

دریافت مقاله انگلیسی جدید کامپیوتر

ترجمه مقالات معتبر انگلیسی کامپیوتر

دانلود مقاله انگلیسی رایگان کامپیوتر

دریافت مقاله انگلیسی رایگان کامپیوتر

دانلود رایگان مقاله انگلیسی کامپیوتر

دانلود مقاله انگلیسی رایگان کامپیوتر

پروتکل های مسیریاب شبیه ساز شبکه ns-2

دانلود مقاله انگلیسی با ترجمه کامپیوتر

دریافت مقاله انگلیسی با ترجمه کامپیوتر

به سوی پایگاه داده چندگانه (اشتراکی) انعطاف پذیر و مستقل

.png)

.png)

Abstract The success of cloud computing as a platform for deploying webapplications has led to a deluge of applications characterized by small data footprints with unpredictable access patterns. A scalable multitenant ... [ ادامه مطلب ]

انتشارات: ACM

قیمت: 119500 تومان

قیمت: 119500 تومان

قیمت: 119500 تومان

قیمت: 119500 تومان

رویکردی در ارتباط با معماری خط تولید سرویسگرا

.png)

.png)

Abstract Service-Oriented Architecture (SOA) has appeared as an emergent approach for developing distributed applications as a set of self-contained and business-aligned services. SOA aids solving integration and interoperability problems and provides ... [ ادامه مطلب ]

انتشارات: ACM

قیمت: 119500 تومان

قیمت: 119500 تومان

قیمت: 119500 تومان

قیمت: 119500 تومان

ظرفیت شبکه های بی سیم

.png)

.png)

Abstract When n identical randomly located nodes, each capable of transmitting at W bits per second and using a fixed range, form a wireless network, the throughput (formula) obtainable by each ... [ ادامه مطلب ]

انتشارات: ACM

قیمت: 139500 تومان

قیمت: 139500 تومان

قیمت: 139500 تومان

قیمت: 139500 تومان

سیستم های صف بندی زمان گسسته با تعطیلی های انحصاری مارکوفب

.png)

.png)

Abstract In this contribution we investigate discrete-time queueing systems with vacations. A framework is constructed that allows for studying numerous different vacation systems, including a.o. classical vacation systems like the exhaustive ... [ ادامه مطلب ]

انتشارات: ACM

قیمت: 129500 تومان

قیمت: 129500 تومان

قیمت: 129500 تومان

قیمت: 129500 تومان

عوامل تعیینکننده در انتخاب نرمافزار وبمحور معنایی در قالب یک سرویس:

چارچوبی یکپارچه در شرایط خرید الکترونیکی و برنامه ریزی منابع سرمایه ای

.png)

.png)

Abstract The ever increasing Internet bandwidth and the fast changing needs of businesses for effectiveness with the partners in the procurement chain and is leading organizations to adopt information systems infrastructures ... [ ادامه مطلب ]

انتشارات: ACM

قیمت: 119500 تومان

قیمت: 119500 تومان

قیمت: 119500 تومان

قیمت: 119500 تومان

طراحی و تحلیل یک مدل وقفه (تعطیلی) برای سیستم صف بندی دو فازه با خدمات ورودی

.png)

.png)

Abstract This paper mainly deals with a two phase service queueing model with gated service vacation. In this gated service vacation model, only those customers who are present in the queue ... [ ادامه مطلب ]

انتشارات: ACM

قیمت: 129500 تومان

قیمت: 129500 تومان

قیمت: 129500 تومان

قیمت: 129500 تومان

به اشتراک گذاری طیف مشارکتی بین شبکه های تلفن همراه و اد هاک

.png)

.png)

Abstract Spectrum sharing between cellular and ad-hoc networks is studied in this work. Weak signals and strong interferences at the cell-edge area usually cause severe performance degradation. To improve the cell-edge ... [ ادامه مطلب ]

انتشارات: ACM

قیمت: 139500 تومان

قیمت: 139500 تومان

قیمت: 139500 تومان

قیمت: 139500 تومان

مقایسه پروتکل های مسیر یابی تک مسیره در مقابل پروتکل های مسیر یابی چندگانه برای انتقال تصویر در شبکه های حسگر بی سیم چند رسانه ای

.png)

.png)

Abstract Wireless multimedia sensor network (WMSN) applications require strong multimedia communication competence. Therefore, in WMSN applications, it is necessary to use specific mechanisms in order to handle multimedia communication challenges and ... [ ادامه مطلب ]

انتشارات: ACM

قیمت: 129500 تومان

قیمت: 129500 تومان

قیمت: 129500 تومان

قیمت: 129500 تومان

هوش کسب و کار به روش محاسبه ابری

.png)

.png)

Abstract Business Intelligence (BI) deals with integrated approaches to management support. Currently, there are constraints to BI adoption and a new era of analytic data management for business intelligence these constraints ... [ ادامه مطلب ]

انتشارات: ACM

قیمت: 119500 تومان

قیمت: 119500 تومان

قیمت: 119500 تومان

قیمت: 119500 تومان

مدل احتمال جدید برای ضمانت کردن مشکل مسیر بحرانی با الگوریتم اکتشافی

.png)

.png)

Abstract In order to obtain an adequate description of risk aversion for insuring critical path problem, this paper develops a new class of two-stage minimum risk problems. The first-stage objective function ... [ ادامه مطلب ]

انتشارات: ACM

قیمت: 129500 تومان

قیمت: 129500 تومان

قیمت: 129500 تومان

قیمت: 129500 تومان

دستورالعمل طراحی و محاسبه سیستم روشنایی

.png)

.png)

مجموعه دستورالعمل های ارائه شده در دیتاسرا شامل ضوابط و مراحل تحلیل و طراحی سازه های گوناگون صنعتی و بر اساس الزامات مندرج در آیین نامه های معتبر داخلی و ... [ ادامه مطلب ]

قیمت: 119500 تومان

مشخصات کلی:

قیمت: 119500 تومان

مشخصات کلی:

صفحات متن اصلی: 30

گروه:

دستورالعمل طراحی

قیمت: 119500 تومان

قیمت: 119500 تومان

صفحات متن اصلی: 30

گروه: دستورالعمل طراحی

فایل اکسل طراحی مخزن فلزی هوایی بر اساس آیین نامه AISC با در نظر گرفتن نیروی باد و زلرله

.png)

.png)

فایل پیش رو اکسل طراحی مخزن فلزی هوایی می باشد که بر اساس آیین نامه AISC و با در نظر گرفتن نیروی باد و زلرله محاسبات را انجام داده و ... [ ادامه مطلب ]

قیمت: 79500 تومان

مشخصات کلی:

قیمت: 79500 تومان

مشخصات کلی:

گروه:

دستورالعمل طراحی

قیمت: 79500 تومان

قیمت: 79500 تومان

گروه: دستورالعمل طراحی

فایل اکسل تحلیل اتصال برشی دارای خروج از مرکزیت برای گروه پیچ

.png)

.png)

این برنامه ظرفیت برشی اتصال پیچ و مهره ای دارای خروج از مرکزیت برای گروه پیچ را محاسبه می کند، ابزاری مناسب برای طراحی صفحات gusset و اتصالات پیچ و ... [ ادامه مطلب ]

قیمت: 79500 تومان

مشخصات کلی:

قیمت: 79500 تومان

مشخصات کلی:

گروه:

دستورالعمل طراحی

قیمت: 79500 تومان

قیمت: 79500 تومان

گروه: دستورالعمل طراحی

فایل اکسل طراحی روسازی آسفالتی بر مبنای آیین نامه آشتو و استفاده از آزمایش ظرفیت باربری کالیفرنیا

.png)

.png)

فایل پیش رو اکسل طراحی روسازی آسفالتی بر مبنای آیین نامه آشتو می باشد که با استفاده از نتایج آزمایش ظرفیت باربری کالیفرنیا CBR اطلاعات ورودی را تحلیل و نتایج را ... [ ادامه مطلب ]

قیمت: 79500 تومان

مشخصات کلی:

قیمت: 79500 تومان

مشخصات کلی:

گروه:

دستورالعمل طراحی

قیمت: 79500 تومان

قیمت: 79500 تومان

گروه: دستورالعمل طراحی

دستورالعمل طراحی ابعاد و سازه شالوده های عمیق (شمع ها و پایه های عمیق) در خشکی

.png)

.png)

مجموعه دستورالعمل های ارائه شده در دیتاسرا شامل ضوابط و مراحل تحلیل و طراحی سازه های گوناگون صنعتی و بر اساس الزامات مندرج در آیین نامه های معتبر داخلی و ... [ ادامه مطلب ]

قیمت: 119500 تومان

مشخصات کلی:

قیمت: 119500 تومان

مشخصات کلی:

صفحات متن اصلی: 27

گروه:

دستورالعمل طراحی

قیمت: 119500 تومان

قیمت: 119500 تومان

صفحات متن اصلی: 27

گروه: دستورالعمل طراحی

تحلیل غیرخطی و مدل سازی عددی تیر بتن مسلح تقویت شده با FRP توسط Finite Element Method

.png)

.png)

"پایان نامه مهندسی عمران مقطع کارشناسی ارشد - گرایش سازه" تحلیل غیرخطی و مدل سازی عددی تیر بتن مسلح تقویت شده با FRP توسط Finite Element Method مشخصات کلی: شامل فایلهای word و ... [ ادامه مطلب ]

قیمت: 129500 تومان

مشخصات کلی:

قیمت: 129500 تومان

مشخصات کلی:

گروه:

دستورالعمل طراحی

قیمت: 129500 تومان

قیمت: 129500 تومان

گروه: دستورالعمل طراحی

بررسی پارامترهای هندسی مهاربند زانویی

.png)

.png)

"پروژه دانشجویی مهندسی عمران" بررسی پارامترهای هندسی مهاربند زانویی مشخصات کلی: شامل فایلهای word و pdf بالغ بر 146 صفحه (4 فصل) فهرست مطالب فصل اول 1-1- مقدمه 1-2- شکل پذیری سازه ها 1-3- مفصل و لنگر پلاستیک 1-4- منحنی ... [ ادامه مطلب ]

قیمت: 129500 تومان

مشخصات کلی:

قیمت: 129500 تومان

مشخصات کلی:

گروه:

دستورالعمل طراحی

قیمت: 129500 تومان

قیمت: 129500 تومان

گروه: دستورالعمل طراحی

تحلیل و طراحی سیستم گرمایشی ساختمان مسکونی با استفاده از ذخیره کننده های حرارتی PCM

.png)

.png)

"پایان نامه مهندسی مکانیک مقطع کارشناسی ارشد - گرایش تبدیل انرژی" تحلیل و طراحی سیستم گرمایشی ساختمان مسکونی با استفاده از ذخیره کننده های حرارتی PCM تهیه شده بصورت کاملا انحصاری توسط ... [ ادامه مطلب ]

قیمت: 449000 تومان

مشخصات کلی:

قیمت: 449000 تومان

مشخصات کلی:

گروه:

دستورالعمل طراحی

قیمت: 449000 تومان

قیمت: 449000 تومان

گروه: دستورالعمل طراحی

شناسایی و رتبه بندی دلایل انحراف از هزینه پیش بینی شده و ارائه راهکارهای کاهش آن: مطالعه موردی پروژه های "پتروشیمی الف"

.png)

.png)

"پایان نامه مهندسی عمران مقطع کارشناسی ارشد - گرایش مهندسی و مدیریت ساخت" شناسایی و رتبه بندی دلایل انحراف از هزینه پیش بینی شده و ارائه راهکارهای کاهش آن: مطالعه ... [ ادامه مطلب ]

قیمت: 259500 تومان

مشخصات کلی:

قیمت: 259500 تومان

مشخصات کلی:

گروه:

دستورالعمل طراحی

قیمت: 259500 تومان

قیمت: 259500 تومان

گروه: دستورالعمل طراحی

مکانیک شکست (Fracture Mechanics)

.png)

.png)

مقدمه : یکی از عمده ترین مسائلی که انسان از زمان ساختن سادهترین ابزارها با آن مواجه بوده است پدیده شکست در اجسام میباشد و درواقع برای استفاده از مواد ... [ ادامه مطلب ]

قیمت: 99500 تومان

مشخصات کلی:

قیمت: 99500 تومان

مشخصات کلی:

گروه:

دستورالعمل طراحی

قیمت: 99500 تومان

قیمت: 99500 تومان

گروه: دستورالعمل طراحی

.png)